コンセンサスアルゴリズムは、単に暗号資産を支える技術というだけにとどまりません。データの完全性が絶対条件となる新時代のビジネスにおいて、それは中心的な役割を担っています。

本記事では、Relipaが「コンセンサスアルゴリズムとは何か」という基礎知識から、ビジネスで活用する際の最適な選び方、そして最新トレンドに至るまで、分かりやすく解説します。

ブロックチェーンにおけるコンセンサスアルゴリズムとは?

コンセンサスアルゴリズムとは、文字通り「合意(コンセンサス)を形成するためのアルゴリズム(仕組み)」のことです。ブロックチェーンのネットワーク上では、多数の参加者(ノード)が取引データの正当性について共通の認識を持つための一連のルールや手順を指します。

もし中央集権的な管理者がいない環境で、一体誰が取引を記録し、その記録が正しいとどうやって判断するのでしょうか。中には、悪意を持って不正な取引記録を紛れ込ませようとする参加者が現れるかもしれません。

こうした課題を解決し、ネットワーク全体のデータの完全性と信頼性を保証することが、コンセンサスアルゴリズムが担う重要な役割です。それはまるで厳格なルールブックのようなもので、このルールがあるからこそ、ブロックチェーンは分散型の台帳でありながら、一貫性を保ち、信頼できるシステムとして機能するのです。

この合意を形成する仕組みは、ブロックチェーンの種類や目的によって様々な方法で設計されており、それぞれに独自の特徴が存在します。どのアルゴリズムを選択するかは、そのブロックチェーンの安全性、取引の処理速度(スケーラビリティ)、そして非中央集権の度合いに大きな影響を与えることになります。

ブロックチェーンのコンセンサスメカニズムはどのように機能しますか?

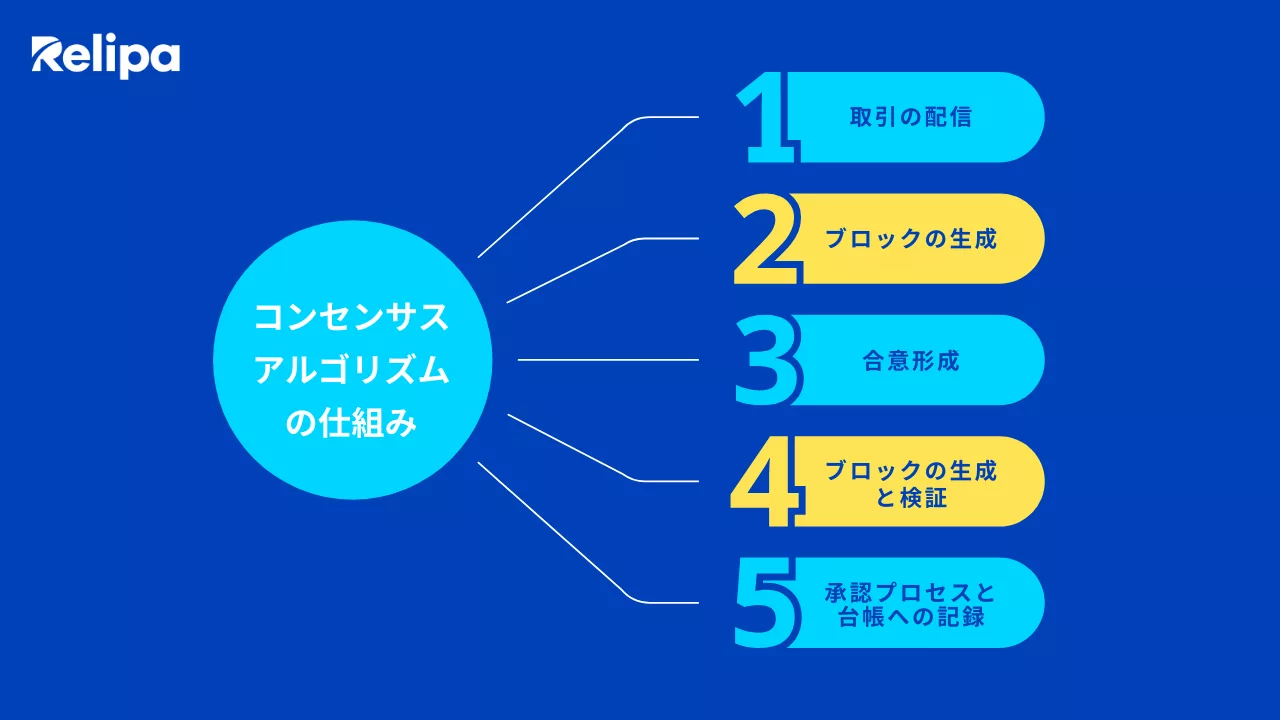

コンセンサスアルゴリズムの具体的な仕組みは種類によって様々ですが、根本にある目的は常に一つです。それは、分散型ネットワーク全体で「唯一の真実」を確立することにあります。

ここでは、その基本的な仕組みと流れを、ステップごとに分かりやすく解説します。

取引の配信(トランザクション・ブロードキャスト)

ユーザーが暗号資産の送金といった取引を行うと、その取引データはネットワークに参加している全てのコンピューター(ノード)に向けて配信(ブロードキャスト)されます。

ブロックの生成(ブロック・ジェネレーション)

各ノードは、配信されてきた未承認の取引データを複数集め、「ブロック」と呼ばれる一つのデータのかたまりを作成します。そして、この新しいブロックをチェーンに繋げる権利を誰が獲得するのかを決めるプロセスこそが、「コンセンサスメカニズム」の最も重要な役割です。

合意形成のプロセス(アルゴリズムによる承認)

ここで、コンセンサスアルゴリズムがその役割を果たします。

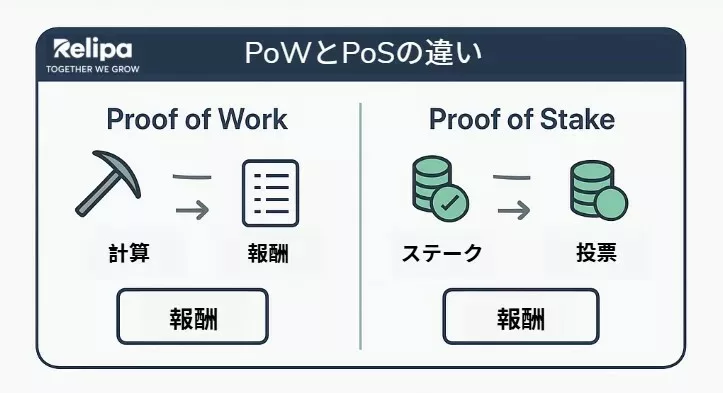

- プルーフ・オブ・ワーク(PoW) の場合、各ノード(マイナーと呼ばれる参加者)は、非常に複雑な計算問題を解くために競い合います。

- プルーフ・オブ・ステーク(PoS) の場合、より多くの暗号資産を保有しているノード(バリデーターと呼ばれる承認者)が、新しいブロックを生成する権利を得る可能性が高まります。

その他のアルゴリズムも、それぞれ独自のルールに基づいてブロックの生成者を決定します。

ブロックの生成と検証プロセス

まず、コンセンサスアルゴリズムという共通ルールに基づき、ネットワークから特定のノードが選出されます。この選ばれたノードが、新しい取引記録をまとめたブロックを生成し、ネットワーク上の他の参加者全員に向けて「このブロックをチェーンに加えても良いでしょうか?」と提案する役割を担います。

提案を受け取った他のノードたちは、そのブロックに含まれる取引(トランザクション)情報が正当なものであるか、そしてブロック自体の構造がネットワークの規定に準じているかを個別に検証します。

承認プロセスと台帳への記録

ネットワーク参加者の大多数が「このブロックは正当である」と承認すると、そのブロックは正式に認められ、既存のブロックチェーンの最後尾にカチッと連結されます。この瞬間、ブロック内に記録された全ての取引は「確定」したものとして扱われます。

一度チェーンに連結されたブロックの情報を後から変更することは、極めて困難です。なぜなら、もし一つのブロックを改ざんしようとすれば、それ以降に繋がっている全てのブロックを再計算し、承認を取り付け直すという膨大な作業が必要になるからです。

この一連のプロセスを絶えず繰り返すことで、ブロックチェーンは特定の管理者や中央機関に依存することなく、参加者全員の「合意」を基盤として、信頼性の高い記録を一つ、また一つと安全に積み重ねていくことができるのです。

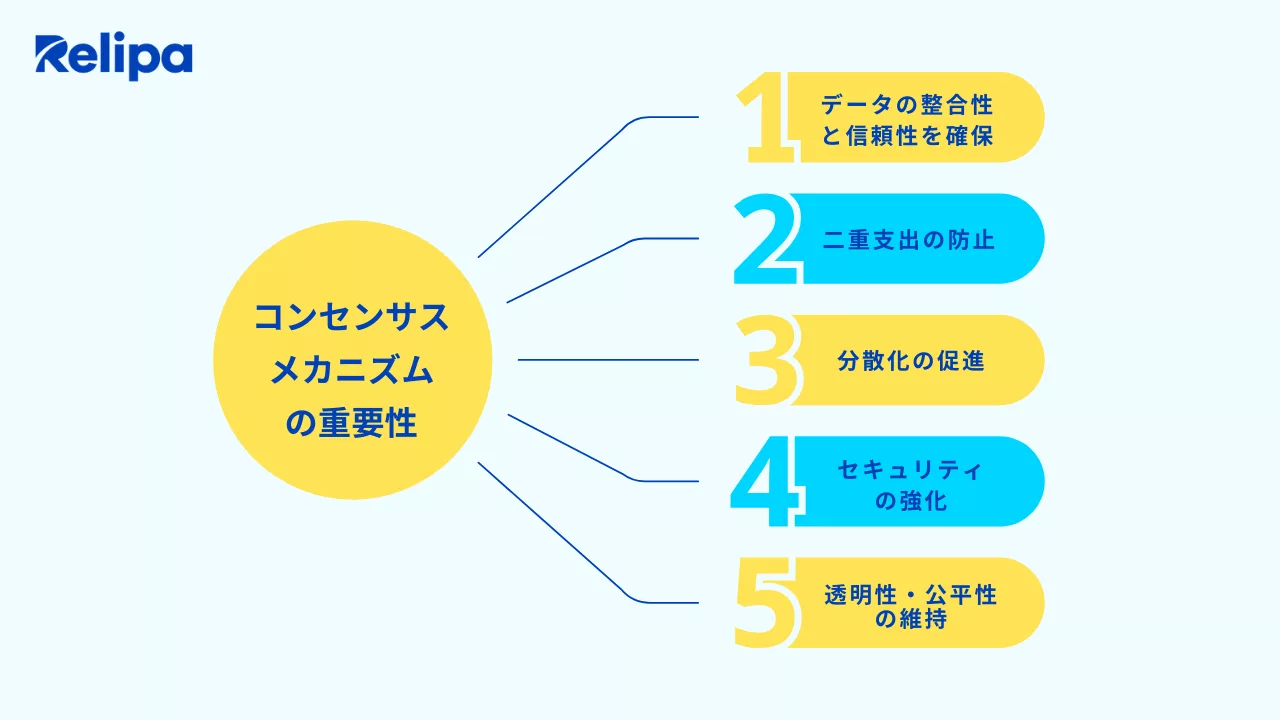

ブロックチェーンのコンセンサスメカニズムが重要なのはなぜですか?

データの整合性と信頼性を確保

中央集権型のデータベースでは、一人の管理者がデータの正確性を保証します。しかし、分散型ネットワークでは、地理的に離れた場所にいる多くの参加者が、それぞれ取引台帳(台帳)のコピーを保管します。もし明確なルールがなければ、各参加者の持つデータはすぐに食い違い、台帳全体の信頼性が失われてしまいます。

そこで「コンセンサスメカニズム」が重要な役割を果たします。これは、ネットワーク上の全参加者が、常に正確で同一の台帳を共有するための厳格なルールを定めた仕組みです。

この仕組みのおかげで、たとえ一つのノード(コンピューター)が故障したり、誤った情報を含んだりしても、システム全体のデータ完全性(データの正確性と整合性)は維持されるのです。

二重支出の防止

デジタルデータが抱える根本的な課題、それは「容易に複製できてしまう」という性質そのものです。

これがデジタル通貨の分野になると、「二重支払い(double-spending)」と呼ばれる深刻な問題を引き起こします。具体的には、同じ一つのデジタル通貨が、同時に複数の支払いに使われてしまう可能性を指します。

そこでコンセンサスメカニズムは、すべての取引を発生した順(時系列)に整理し、それらをブロックに記録することで、一度使用された通貨の再利用を阻止します。

新しい取引が正当なものとして承認される前に、過去の記録と矛盾しないかという検証プロセスを経ます。この仕組みによって、デジタル資産の唯一性が保証されるのです。

分散化の促進

ブロックチェーンという技術の根底には、「非中央集権」という哲学があります。これは、特定の企業や組織がデータを独占するのではなく、ネットワークに参加するメンバー全員に管理権限を分散させるという考え方です。この非中央集権を技術的に実現するのが、「コンセンサス・メカニズム(合意形成の仕組み)」と呼ばれるものです。

例えば、「PoW(プルーフ・オブ・ワーク)」では、高い計算能力を持つコンピューターさえあれば誰でも参加できます。一方、「PoS(プルーフ・オブ・ステーク)」では、対象となる資産を保有している人なら誰でも、ネットワークを維持する役割を担うことができます。

このように、特定の誰かがシステムを検閲したり、支配したりすることを防ぎ、より民主的で開かれたネットワークを築くことができるのです。

>>>関連記事:

パブリックブロックチェーンとは?特徴・メリット・応用とプライベートチェーンとの違い

セキュリティの強化

コンセンサスアルゴリズムは、悪意のある攻撃者からネットワーク全体を守る、強力な防衛システムとして機能します。

例えば、攻撃者が取引データを不正に書き換えようとする場合、アルゴリズムが定めたルールを破り、ネットワークに参加している他のメンバーを欺かなければなりません。その代表例が、PoW(プルーフ・オブ・ワーク)における「51%攻撃」です。しかし、これを成功させるためには、攻撃者はネットワーク全体の計算能力の過半数を支配する必要があり、それには巨額の費用がかかります。

このように、攻撃の経済的コストを極めて高く設定することで、不正を働く動機そのものを排除し、ネットワークの安全性を確保しているのです。

透明性・公平性の維持

コンセンサスアルゴリズムとは、数学とプログラムコードによって定義された、誰にでもわかる明確なルールの集まりです。

新しいブロックを誰が追加できるか、そしてどの取引を有効とみなすかというプロセスは、あらかじめ決められたルールに従って、すべて自動で実行されます。特定の管理者が個人の考えで恣意的に判断するようなことは一切ありません。

すべての取引履歴はネットワークの参加者に対して公開されており、誰でもその正当性を確認することができます。このような透明性と公平さが参加者同士の信頼を生み、自律的なシステムが安定して稼働し続けるための基盤となっているのです。

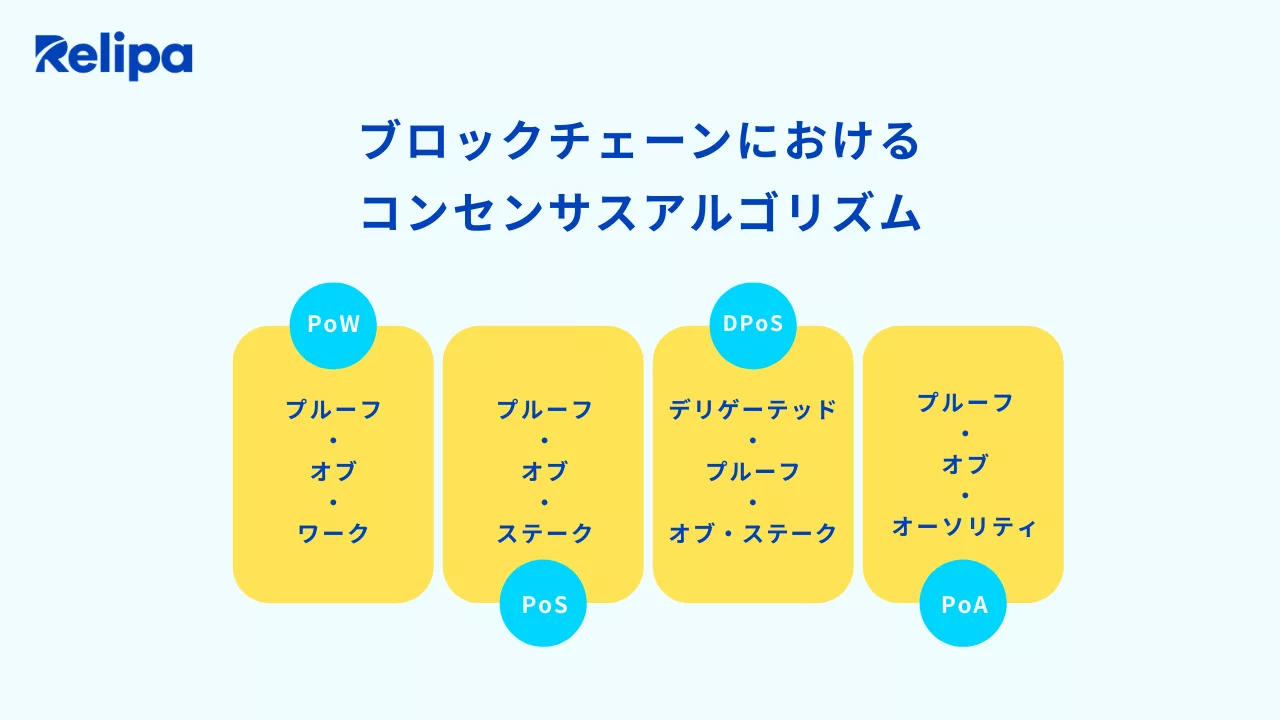

一般的なブロックチェーンコンセンサスアルゴリズムとは?

コンセンサスアルゴリズムには数多くの種類が存在し、それぞれが異なる仕組みで全体の合意を形成することを目指しています。

本記事では、その中でも特にビジネスやテクノロジーの分野で重要となる代表的なアルゴリズムをいくつか取り上げ、その基本的な仕組みと特徴について、専門知識がない方にも分かりやすく解説します。

プルーフ・オブ・ワーク(PoW)

プルーフ・オブ・ワーク(PoW)は、最も古くから存在するコンセンサスアルゴリズムで、ビットコインで初めて採用されました。

その名の通り、これはネットワークの参加者(マイナー)が、膨大な量の計算作業(ワーク)を行ったと「証明」することで、新しいブロックを生成する権利を得るための仕組みです。マイナーたちは、ブロック全体のハッシュ値が特定の条件を満たすような、特別な数値「ノンス(nonce)」を誰よりも早く見つけ出すために、熾烈な計算競争を繰り広げます。

>>>関連記事:

【初心者向け】オンチェーンとは? なぜ暗号でオンチェーンが重要?オンチェーンの仕組み・メリット・デメリット

この競争の勝者となったマイナーは、そのブロックを承認する権利を得て、報酬として新たに発行される暗号資産を受け取ることができます。

PoWの最大の長所は、その極めて高いセキュリティにあります。ネットワークの記録を不正に改ざんしようとする場合、誠実なマイナーたちの計算能力の合計を上回るほどのパワーが必要となり、経済的に見て現実的ではありません。

しかしその反面、この計算競争には世界中のコンピューターが参加するため、莫大な電力を消費するという深刻な環境問題を抱えているという側面もあります。

| セキュリティ | 極めて高いレベルです。 ネットワークの乗っ取りを狙う「51%攻撃」を実行するには、莫大なコストがかかります。 |

非中央集権性 | 高いです。 理論上は、誰でも自由にネットワークへ参加することが可能です。 |

| エネルギー消費量 | 非常に多いです。 そのため、環境への影響が大きな課題として認識されています。 |

| 拡張性(スケーラビリティ) | 低いです。 一度に処理できる取引の速度には上限があります。 |

| 代表例 | Bitcoin (BTC) Litecoin (LTC) Monero (XMR) |

プルーフ・オブ・ステーク(PoS)

プルーフ・オブ・ステーク(Proof of Stake / PoS)は、プルーフ・オブ・ワーク(PoW)が抱えるエネルギー消費の問題を解決するために考案されたアルゴリズムです。

これは、計算能力を競うのではなく、対象となるブロックチェーンの基軸資産(暗号資産)を「より多く、より長く」保有(ステーク)している参加者ほど、新しいブロックの承認者(バリデーター)として選ばれやすくなる仕組みです。参加者はブロック生成の抽選に参加するために自身の資産をネットワークに預け入れ、もし選ばれた場合は、報酬として取引手数料を受け取ります。

万が一、バリデーターが不正を働こうとすると、預け入れた資産は没収されます(この仕組みを「スラッシング」と呼びます)。これにより、誠実に行動するよう促す強力なインセンティブが生まれます。

PoSはPoWに比べてエネルギー効率が格段に高く、スケーラビリティ(拡張性)の向上も期待されています。イーサリアムがPoWからPoSへ移行した一大イベントである「The Merge」は、この利点を象徴する代表的な事例です。

その一方で、より多くの資産を持つ人がさらに多くの報酬を得やすくなるため、「富の集中」を招く可能性があるとの批判も存在します。

| セキュリティ | 高い。 資産が没収されるリスクが存在するため、不正行為を抑制する効果があります。 |

| 非中央集権性 | 比較的低い。 富が一箇所に集中することへの懸念が指摘されています。 |

| エネルギー消費量 | 非常に低い。 環境への負荷が少ない、地球にやさしい設計です。 |

| 拡張性(スケーラビリティ) | 比較的に高い。 多くの取引を迅速に処理する能力を持っています。 |

| 代表例 | イーサリアム (ETH) カルダノ (ADA) ソラナ (SOL) |

デリゲート・プルーフ・オブ・ステーク(DPoS)

デリゲート・プルーフ・オブ・ステーク(DPoS)は、より迅速な合意形成を目指してPoS(プルーフ・オブ・ステーク)を発展させたアルゴリズムです。この仕組みでは、暗号資産の保有者が投票を行い、ブロックの生成と検証を担当する少数の代表者(デリゲートまたはウィットネス)を選出します。

選ばれた代表者たちは、順番にブロックを生成する役割を担います。一般の資産保有者は、自らの投票権を信頼する代表者に「委任」することで、間接的にネットワークの運営に参加します。

この方式により、全てのノードが合意形成プロセスに参加する必要がなくなり、ブロック生成の速度が大幅に向上し、高い取引処理能力(TPS)を実現できます。

しかし、ブロック生成者が少数の代表者に限定されるため、PoW(プルーフ・オブ・ワーク)やPoSと比較して中央集権的になる傾向があります。また、代表者間で共謀が行われるといったリスクも考慮する必要があります。

| セキュリティ | 中程度。選出された代表者(デリゲート)の信頼性に依存します。 |

| 非中央集権性 | 低い。ブロックを生成する権限が、一部の限られた参加者に集中します。 |

| エネルギー消費 | 非常に低い。 |

| 拡張性(スケーラビリティ) | 非常に高い。取引の高速な承認が可能です。 |

| 代表的な例 | EOS Tron (TRX) Lisk (LSK) |

権限の証明(PoA)

プルーフ・オブ・オーソリティ(Proof of Authority、PoA)は、参加者の「身元」や「信頼性」そのものを信頼の基盤として利用するコンセンサスアルゴリズムです。

保有する資産量に依存するプルーフ・オブ・ステーク(PoS)とは異なり、PoAでは、ブロックを承認する役割を担う「バリデーター」(検証者)は、身元が公にされており、信頼性が認められた特定のノードに限定されます。これらのバリデーターは、事前に選定・承認される必要があります。

この仕組みは、高いスループット(処理能力)と低い取引手数料が要求されるプライベートチェーンやコンソーシアムチェーンといった環境において、特にその真価を発揮します。参加ノードの数が限られているため、迅速かつ効率的なシステム運用が可能となる一方で、その性質上、非中央集権性の度合いは低くなります。

そのため、パブリックブロックチェーンのように不特定多数のユーザーの参加を前提とするシステムには不向きですが、特定の企業間でのデータ共有など、管理された環境下での利用には非常に適しています。

| セキュリティ | 管理された環境下で、非常に高い安全性を誇ります。検証者(バリデーター)の信頼性が、システムの安全を担保します。 |

| 非中央集権性 | 非常に低く、中央集権型に近い仕組みです。 |

| エネルギー消費量 | 極めて少なく、環境負荷が低いのが特徴です。 |

| 拡張性(スケーラビリティ) | 非常に高く、迅速なトランザクション処理が可能です。 |

| 代表例 | VeChain (VET), Hyperledger Fabric (一部), Azure Blockchain Service |

主要なコンセンサスアルゴリズムの比較表

| PoW | PoS | DPoS | PoA | |

| 合意の基盤 | 計算能力(マイニング) | 資産の保有量 | 選出された代表者 | 承認された身元・評判 |

| 分散性 | 高い | 中程度 | 低い | 非常に低い |

| エネルギー効率 | 非常に低い | 高い | 非常に高い | 非常に高い |

| 51%攻撃への耐性 | 高い(経済的コスト) | 高い(資産喪失リスク) | 中程度(共謀リスク) | 困難(信頼に基づく) |

| 主な用途 | パブリックブロックチェーン(価値の保存) | パブリックブロックチェーン(DeFi, NFT) | 高性能DAppsプラットフォーム | プライベート/コンソーシアムブロックチェーン |

まとめ

コンセンサスアルゴリズムとは、ブロックチェーン最大の特徴である「中央集権的な管理者の不在」を支え、その信頼性、セキュリティ、透明性を実現するための中核技術です。ビットコインのPoWから、イーサリアムで採用されているPoS、さらにはDPoSやPoAといった各アルゴリズムは、それぞれが独自の哲学と特徴を持っています。本記事が、コンセンサスアルゴリズムへのご理解を深め、未来への洞察を得る一助となれば幸いです。

ブロックチェーン技術の導入や、深い専門知識が求められるプロジェクトに関して、専門家のアドバイスをお探しではありませんか?

Relipaは、ブロックチェーン技術に関する深い専門知識と豊富な開発経験を活かし、貴社のビジネスに最適なソリューションをご提案します。コンセンサスアルゴリズムの選定から、システム設計、開発、そして運用に至るまで、一貫したサポートをご提供します。どうぞお気軽にご相談ください。

EN

EN